Pratiques de sécurité et de confidentialité de la Recherche Enterprise

En savoir plus sur nos pratiques de sécurité et de confidentialité pour la fonctionnalité Recherche Enterprise, qui permet de trouver des informations dans les applications connectées à Notion. 🔒

La fonctionnalité Recherche Enterprise de Notion permet à votre espace de travail de chercher et d’analyser en toute sécurité le contenu des applications connectées (comme Slack, Microsoft Teams, Jira, etc.) via les connecteurs IA de Notion. Ce document fournit des informations complètes sur la sécurité et la confidentialité, à l’intention des équipes qui évaluent les capacités de la fonctionnalité Recherche Enterprise de Notion.

La Recherche Enterprise et les connecteurs IA respectent les pratiques de sécurité et de confidentialité de l’IA de Notion.

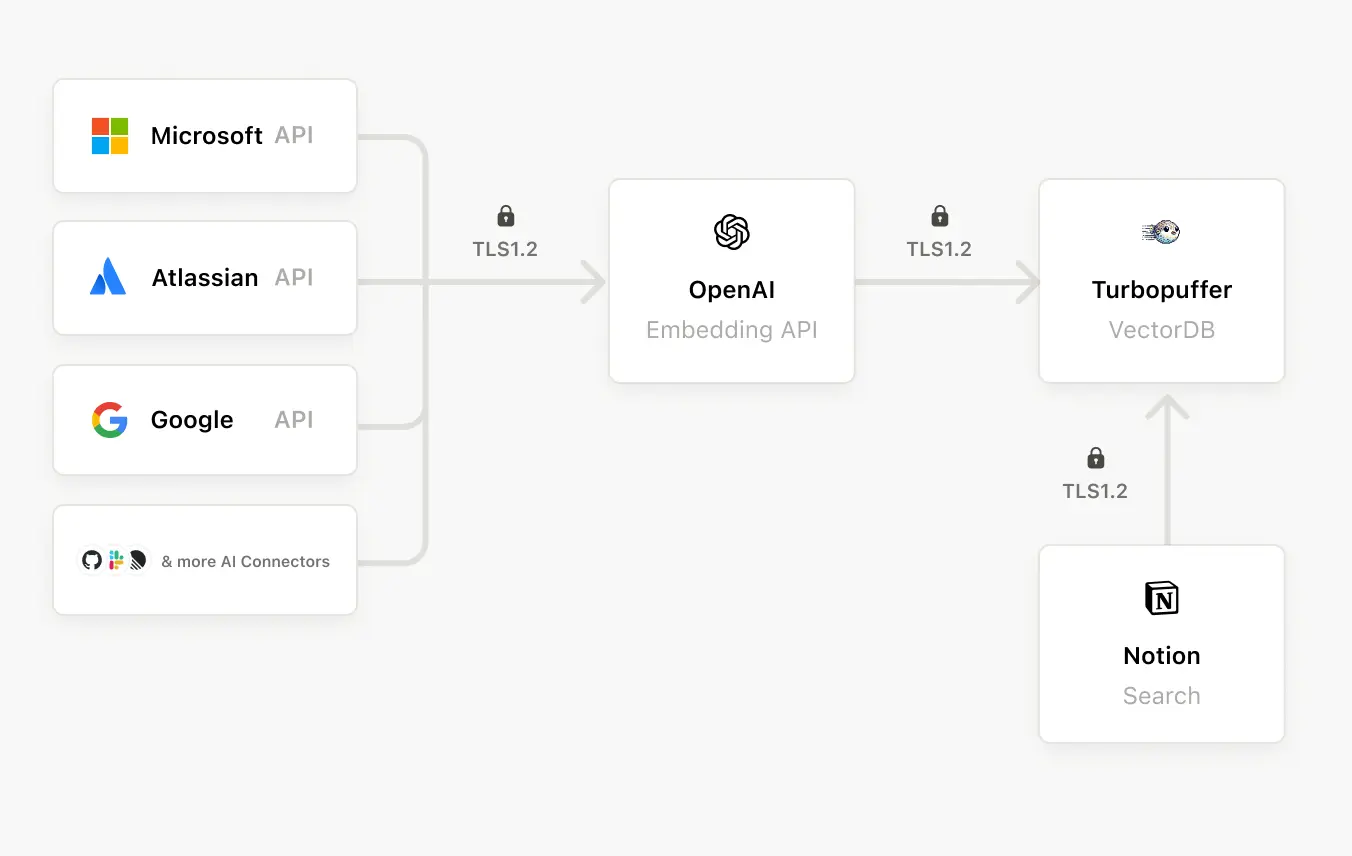

Pour indexer et chercher les données connectées, les connecteurs IA de Notion s’appuient sur une architecture sécurisée qui préserve la confidentialité.

Notion reçoit une intégration des données provenant d’applications connectées via les connecteurs IA, et l’enregistre dans une base de données vectorielle (par exemple, Turbopuffer). Cette base de données vectorielle est un espace de stockage des données optimisé pour les intégrations qui permet de rechercher facilement les pages les plus pertinentes en fonction de la demande de l’utilisateur.

Composants clés de l’architecture

Connexions API sécurisées

Authentification OAuth 2.0 avec Microsoft, Atlassian et Slack

Toutes les connexions utilisent un chiffrement TLS 1.2 ou supérieur lors de la transmission

Appels d’API à rétention zéro pour empêcher le stockage de données au niveau du connecteur

Intégration

Le contenu est traité en intégrations (représentations numériques) qui préservent le sens tout en protégeant la confidentialité

Utilise l’API d’intégration sans rétention d’information d’OpenAI

Pour en savoir plus sur le fonctionnement des intégrations, consultez cet article

Base de données vectorielle

Intégrations stockées dans Turbopuffer, une base de données vectorielle certifiée SOC 2 de type 2

Permet d’effectuer une recherche sémantique rapide tout en garantissant la sécurité

Isolation complète des données entre les espaces de travail client

Processus de requête

Toutes les requêtes respectent les autorisations des utilisateurs pour chaque application connectée. Les autorisations sont synchronisées périodiquement ; consultez la documentation de chaque connecteur IA pour plus de détails

Les résultats sont filtrés en fonction des droits d’accès de l’utilisateur dans Notion et dans les applications connectées

Pas de mise en cache de contenu sensible

Principes de sécurité

Chiffrement des données

Les clés de chiffrement sont gérées par l’infrastructure de gestion des clés de Notion

Les intégrations dans les bases de données vectorielles sont chiffrées au repos

En transit

Lorsque vous utilisez l’IA de Notion, les données sont chiffrées en transit à l’aide de TLS 1.2 ou d’une version ultérieure

Chiffrement de bout en bout entre Notion et l’ensemble de ses sous-traitants

Synchronisation des autorisations

Les autorisations sont vérifiées au moment de la requête, et pas seulement lors de l’indexation

La correspondance entre les utilisateurs de Notion et ceux des services connectés est vérifiée en continu

Les modifications des autorisations dans le système source sont prises en compte dans un délai d’une heure (ce délai peut être plus long pour les grands espaces de travail)

Le contenu supprimé ne sera plus visible dans les résultats de recherche ; cela peut prendre entre 30 minutes et une heure. Consultez la documentation de chaque connecteur IA pour plus de détails.

Conservation et suppression des données

Délais de suppression automatique

Lorsque vous déconnectez un connecteur : les données sont supprimées sous 24 heures

Lorsque les données sources sont supprimées : immédiatement non consultables, les intégrations sont supprimées dans un délai de 60 jours

Lorsqu’un espace de travail Notion est supprimé : toutes les intégrations associées sont supprimées dans les 60 jours

Les fournisseurs de LLM conservent les données pendant 0 jour (forfait Enterprise) ou un maximum de 30 jours (tous les autres forfaits)

Contrôle client

Demander la suppression immédiate via

Paramètres→IA de Notion→{connected app}→DéconnecterLes demandes de suppression sont automatiquement traitées, sans intervention manuelle

Une piste d’audit est disponible pour confirmer les suppressions

RGPD et droits à la confidentialité

Droits des personnes concernées signalés

Droit à la suppression : supprimer un contenu spécifique ou toutes les données liées au connecteur

Droit à la portabilité : exporter les intégrations et les métadonnées

Addendum relatif au traitement des données (ATD) disponible pour tous les clients

Sécurité de la synchronisation des données

Pendant la période de synchronisation initiale de 36 heures

Tous les transferts de données utilisent des canaux chiffrés (TLS 1.2+)

Le traitement incrémental empêche la surcharge du système

Aucune copie temporaire n’est stockée dans des emplacements non sécurisés

La limitation du débit empêche les abus et assure la stabilité des connexions

En cas d’échec, la synchronisation est automatiquement relancée avec un backoff exponentiel

Suivi de la progression dans les paramètres du connecteur

Mesures de sécurité pendant la synchronisation

Validation continue des autorisations tout au long du processus de synchronisation

Détection d’anomalies pour les volumes de données inhabituels

Mise en pause automatique si des erreurs d’authentification sont détectées

Aucune donnée n’est accessible via la recherche tant que la synchronisation n’est pas terminée avec succès

Piste d’audit de toutes les activités et erreurs de synchronisation

Gestion des identités

Exigences d’authentification

La configuration initiale du connecteur nécessite un·e propriétaire de l’espace de travail

Nécessite des droits d’administrateur dans les systèmes sources (Slack, Google Workspace, etc.)

Nos connecteurs relient automatiquement les utilisateurs ayant la même adresse e-mail principale dans Notion et dans l’application connectée. Les utilisateurs dont l’adresse e-mail principale dans l’application connectée est différente verront une instruction leur demandant de s’authentifier.

Les utilisateurs invités sont explicitement exclus de l’accès au connecteur IA

Consultez la documentation de chaque connecteur IA pour plus de détails.

Sous-traitants actuels

Notion est agnostique en matière de modèles ; nous continuerons d’évaluer et d’intégrer les modèles d’IA les plus avancés. Pour des fonctionnalités comme le mode Recherche, nous utiliserons une variété de modèles pour effectuer plusieurs recherches et fournir les réponses les plus complètes possibles.

OpenAI : génération d’intégrations (zéro rétention)

Anthropic : requêtes LLM (zéro rétention pour le forfait Enterprise)

Turbopuffer : base de données vectorielle (certifiée SOC 2 de type 2)

Aucune donnée n’est utilisée pour entraîner les modèles

Notion a conclu des accords contractuels avec tous ses fournisseurs d’IA interdisant l’entraînement sur les données des clients

Notion utilise plusieurs grands modèles de langage (LLM) avec un traitement sans rétention de données

Les intégrations ne peuvent pas faire l’objet d’une ingénierie inverse pour récupérer le contenu original

Aucune donnée client n’est utilisée pour améliorer les modèles de Notion ou ceux de tiers

Certifications de Notion

Conformité actuelle

SOC 2 Type 2 (renouvelé chaque année)

Certifié ISO 27001:2022

Conforme à la loi HIPAA (avec un BAA pour le forfait Enterprise)

Conforme au RGPD avec un DPO désigné

Conforme à la CCPA

Couverture du connecteur IA

Inclus dans le champ d’application SOC 2 Type 2

Couvert par la certification ISO 27001

La conformité HIPAA est assurée grâce à des API à rétention zéro

Normes reconnues dans l’industrie

Cadres de sécurité

Aligné sur le cadre de cybersécurité du NIST

Protections conformes à l’OWASP Top 10

Mise en œuvre des contrôles CIS

Tests de pénétration réguliers réalisés par des tiers

Processus de réponse

Notre engagement

Équipe de réponse aux incidents de sécurité disponible 24 h/24, 7 j/7

Procédures d’escalade définies

Notification de violation sous 72 heures (ou plus rapidement selon les exigences locales)

Analyse des causes profondes de tous les incidents de sécurité

Communication transparente via status.notion.so

Notification au client

Ce que nous vous dirons

Nature et étendue de tout incident

Données et systèmes concernés

Les actions correctives mises en œuvre

Recommandations pour les actions à mener par le client

Mises à jour continues jusqu’à la résolution